SSHハニーポットを7日間使ってわかったこと

ハニーポットを使用して潜在的な攻撃者について学ぶというアイデアは、外出中にSSHポートを露出させてログインした友人とチャットしているときに思いつきました。

ハニーポットを使用して潜在的な攻撃者について学ぶというアイデアは、外出中にSSHポートを露出させてログインした友人とチャットしているときに思いつきました。

このアイデアはどのようにして生まれたのですか?

彼は、中国のIPがアクセスを試みていると述べました。これらの攻撃は、ブロードバンドインターネットが導入され、インターネットユーザーを保護するファイアウォールソフトウェアアプリがかなり存在していたときを思い出させました。これらのアプリでは、特定の着信トラフィックが発生すると、ポップアップダイアログが攻撃の可能性を警告します。今日のインターネットは、いくつかの新しい攻撃ベクトルによってはるかに進歩しており、SSHハニーポットを実行することは、インターネットに影響を与える攻撃や攻撃者について理解する絶好の機会です。

どのハニーポットを使うべきか?

ハニーポットは、次の3つのカテゴリに分類されます。

- 低インタラクション – 情報とマルウェアを収集するためのサービスと脆弱性をシミュレートしますが、攻撃者が対話できるシステムを提供しません

- 中程度のインタラクション – 攻撃者からの何らかのインタラクションを可能にする、非常に制御された環境で本番環境サービスを模倣します

- High Interaction – システムが復元されるまで、攻撃者がすべての人に自由を提供できる運用サービスを模倣します。

ハニーポットを選択するとき、攻撃者のIPだけでなく、彼らがシステムに対して何をしているのかを確認できるものが必要でした。また、本格的なシステムを世界に公開して、内部ネットワークをハッキングしたり、外部からの攻撃に利用されたりしたくありませんでした。この前提で行くと、私はKippoを選びました。Kippoは、ブルートフォース攻撃、そして最も重要なことに、攻撃者が実行するシェルインタラクション全体を記録するために設計された、最も人気のある中程度のインタラクションSSHハニーポットです。

今週の進捗はいかがでしたか?

SSHポート22を公開してから最初の1時間以内に、世界中からログインの試みが行われました。時間が経つにつれて、Kippoの人気について考えるようになり、しばらく更新されていないという事実を考えると、攻撃者が使用するシミュレートされた機能が不足している可能性が最も高いです。ウェブ検索でこれらの疑惑が全て確認されたので、キッポをカウリーに置き換えた。Cowrie は Kippo に直接基づいており、次のような重要なアップデートがあります。

- ファイルのアップロードに対する SFTP と SCP のサポート

- SSH exec コマンドのサポート

- 直接 tcp 接続試行のログ記録 (SSH プロキシ)

- ログ管理ソリューションで簡単に処理するためのJSON形式でのロギング

- さらに多くの追加コマンドと最も重要なのは、以前の Kippo 検出の修正です

Cowrieは基本的にKippoの代替品であり、Kippo-Graphのようなスクリプトはそれで動作するため、切り替えは非常にスムーズでした。Cowrieに切り替えることに加えて、含まれているfs.pickleファイルを更新して、デフォルトで取得するすぐに使用できるファイルシステムにならないようにしました。

週が進むにつれて、ハニーポットはログイン試行を増やし続け、いくつかは成功しましたが、ほとんどは成功しませんでした。このため、攻撃者がハニーポットと対話するように誘惑するために、より一般的なユーザー名とパスワードの組み合わせをいくつか追加しました。

統計はどのように見えましたか?

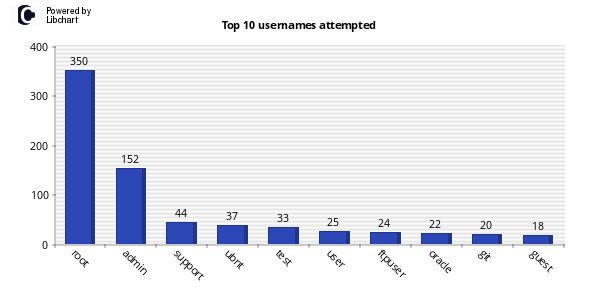

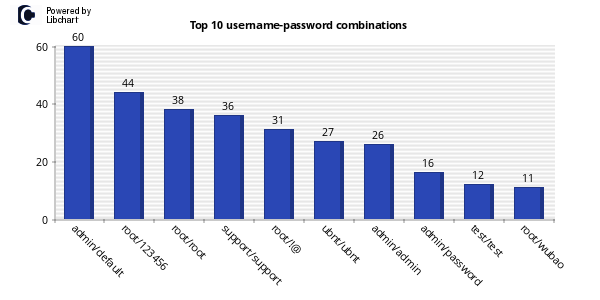

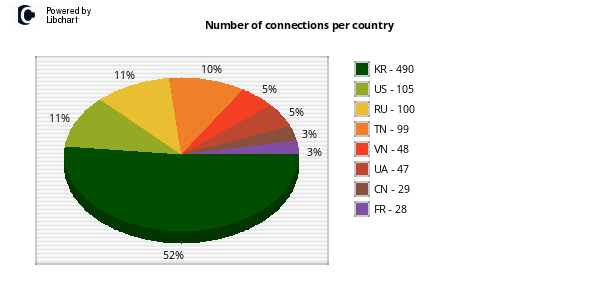

1週間で合計1465回のログイン試行があり、その結果、1374回の試行が失敗し、91回が成功しました。さらに、これらの試みはすべて、113の一意のIPアドレスの組み合わせです。

Top 10 Usernames

Top 10 Passwords

Top 10 Combinations

国ごとの上位接続

(KR = South Korea, US = United States, RU = Russia, TN = Tunsia, VN = Vietnam, UA = Ukraine, CN = China, FR = France)

どのような情報を学びましたか?

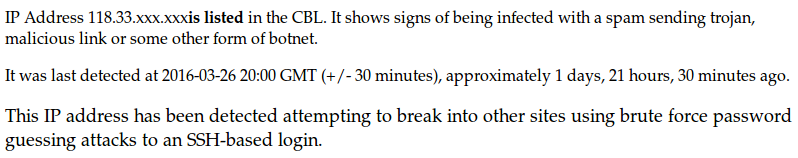

この経験から得られる主なポイントは、ほとんどのログイン試行が何らかのツールの使用またはボットネットによって自動化されているように見えることです。これの証拠は、ログイン試行セッションがオリジン識別パスワードを使用し、毎日試行されるパスワードを繰り返すという事実から来ています。さらに、たとえば、ハニーポットの一番上の接続のCBLルックアップを実行すると、次のテキストが返されます。

攻撃者は、統計に示されているように、露出したRaspberry PiとUbiquitiのルーターも標的にしています。これらのデバイスは両方とも工場出荷時のデフォルトのログイン機能を備えており、更新されていないときに簡単に利用できます。

残念ながら、このハニーポットが稼働した7日間で、目立った相互作用はありませんでした。通常、攻撃者がSSHに侵入した後の最も一般的な攻撃の種類は、ボットネット接続、IRCバウンサー、または攻撃者がリモート制御と対話を可能にするものです。

参考リンク

以下の参照リンクは、このブログ投稿に関連しています。利用可能な他のハニーポットとその設定についての詳細は、このリンクで詳細をご覧ください。

Scripts: Kippo-Graph, Kippo-Scripts